13 мая 2022 года в 09:00

Как секрет Третьего рейха стал ключом к его поражению? История шифровальной машины «Энигма»

"В скоротечной войне от быстроты и точности информации о намерениях противника вполне может зависеть, потерпит страна скорое поражение или добьётся победы."

- Фредерик Уильям Уинтерботэм, офицер Королевских ВВС, отвечавший за распространение сообщений "Ультра".

К началу Второй мировой войны Германия была мировым лидером по производству и эксплуатации специальной техники в области разведки: различных подслушивающих устройств, микрофонов, а главное шифраторов. Одним из козырей немецкой разведывательной службы являлась шифровальная машина "Энигма" (с др.-греч. "загадка"), значение взлома которой трудно переоценить. Благодаря успеху криптоаналитиков, разгадавших немецкие шифры,

страны антигитлеровской коалиции получили жизненно важную информацию, которая сыграла свою роль в ключевых сражениях войны.

История создания

Первым вариантом "Энигмы" считается разработка инженера-электрика и доктора технических наук Артура Шербиуса. В годы Первой мировой войны, незадолго до капитуляции Германской империи, он завершил создание шифровальной машины, принцип работы которой основывался на вращающихся проводных колёсах - роторах. Эта роторная машина получила название "модель А" и была весьма громоздка: её вес достигал 50 килограммов. Позже доктор Шербиус её усовершенствовал, сделав более компактной: третий вариант - "модель С" - и последующие были размером с печатную машинку.

Смотреть все фото в галерее

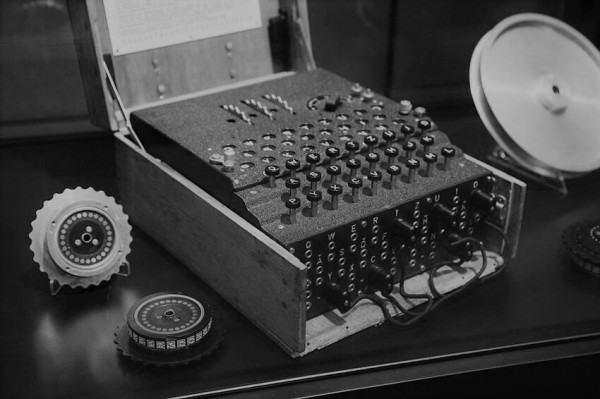

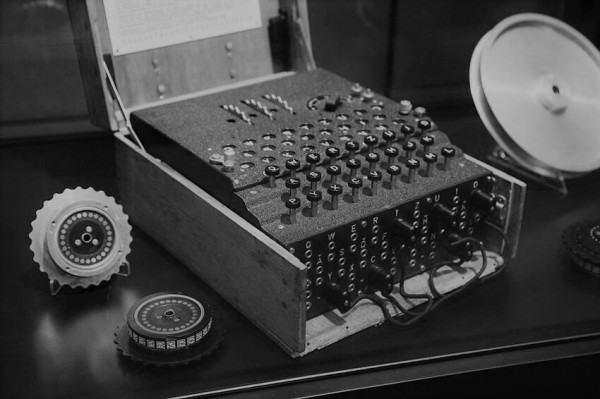

Трёхроторная шифровальная машина "Энигма" с коммутационной панелью (под клавиатурой) и роторами. Над лампочками можно заметить три установленных ротора

Артур Шербиус, получив патент, совместно с инженером Эрнстом Р. Риттером основал фирму по производству шифровальных машин. Поначалу Шербиус и Риттер пытались заключить сделку с военно-морским флотом Германии на поставку шифраторов, однако первую половину 20-х годов "Энигма" оставалась невостребованной в военной сфере из-за высокой стоимости.

Стоит отметить, что подобные разработки существовали не только в Германии. Так, в 1917 году американский криптограф и инженер Эдвард Хепберн создал свою шифровальную машину. Его система представляла собой две пишущие машинки, которые соединялись проводами. При нажатии клавиши первой машинки на второй печаталась буква шифротекста. Несмотря на относительно слабый метод шифрования, данная система заинтересовала американские спецслужбы.

Первые немецкие шифраторы более компактных и дешёвых моделей поступили в армию и флот Германии лишь в 1926 году. Вместе с этим началась работа по модернизации существующих вариантов шифровальной машины. Спустя два года сухопутная армия получила новую "Энигму G", которая впоследствии активно использовалась во время войны вермахтом и различными немецкими службами и организациями. Одним из главных отличий нового варианта "Энигмы" от первой коммерческой модели являлось улучшенное качество шифрования.

Немецкий пункт связи. Слева - шифровальная машина "Энигма"

В 1934 году на вооружение военно-морского флота была принята новая "Энигма М", качество шифрования которой благодаря дополнительным роторам значительно возросло. Позже защита шифрования данной модели была ещё раз усилена.

На следующий год шифровальные машины поступили и в Люфтваффе. Немецкая военная разведка Абвер использовала свою модель шифратора. Всего

было выпущено около 100 тысяч машин "Энигма", большинство из которых были уничтожены немцами для сохранения секретности.

Конструкция и принцип работы

"Энигма" - это роторная машина, состоящая из механических и электрических систем. К главным деталям, осуществляющим непосредственно шифрование и дешифрование, относятся вращающиеся диски - роторы, ступенчатый механизм, рефлектор и электрическая схема.

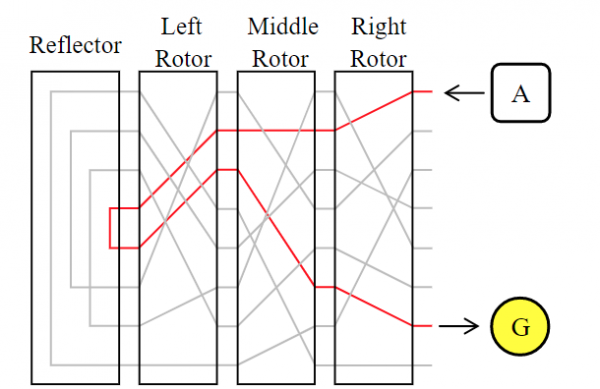

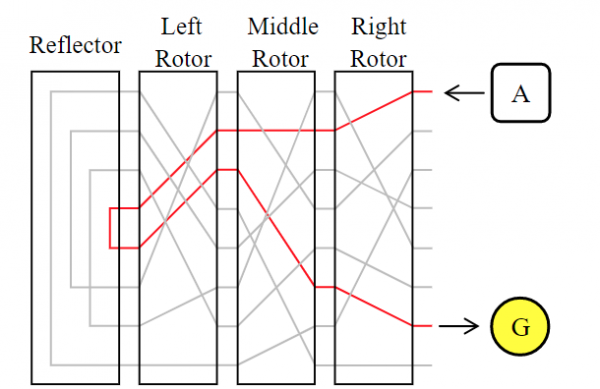

Ротор представлял собой зубчатый диск диаметром 10 см, максимальное число которых в немецких шифраторах достигало восьми. Каждый диск имеет 26 сечений, одно на каждую букву латинского алфавита, и 26 контактов для взаимодействия с другими роторами. Один ротор производит шифрование путём обычной замены. Однако при использовании двух и более роторов надёжность шифра возрастает по мере увеличения числа дисков, так как

производится многократная замена: на первом роторе "A" заменялась на "G", на втором - "G" на "F", на третьем - "F" на "K". После всех замен на панели загорается лампочка с буквой "K". Процесс повторяется с каждым нажатием на клавишу клавиатуры, но замена производится абсолютно по-иному. Само движение роторов обеспечивает ступенчатый механизм.

Главной особенностью "Энигмы" является наличие рефлектора. Рефлектор замыкает цепь, благодаря чему электрический ток, пройдя через все роторы, идёт в обратном направлении. Но при этом роторы вновь смещаются относительно друг друга, тем самым меняя его маршрут. Есть и существенный недостаток данного механизма, который впоследствии помог взломать код "Энигмы" -

рефлектор не позволяет зашифровать букву на саму себя, то есть буква "E" заменяется на любую другую, кроме самой "E".

Схема пути электрического импульса от нажатия клавиши "А" до преобразования сигнала в букву "G". Серым цветом обозначены некоторые возможные варианты шифрования

Усложнение шифра достигалось путём добавления дополнительного ротора или коммутационной панели. Взлом "Энигмы", имеющей коммутационную панель, требовал специальных вычислительных машин, а её ручной взлом считался крайне сложным. Данная панель являлась ещё одной системой защиты -

оператор мог заменить сигнал одной буквы на сигнал другой. Например, при нажатии на "С" сигнал от клавиши направлялся через подключенный кабель сначала на другую букву, к примеру, "Y". Лишь после прохождения электрического импульса через "Y" сигнал направлялся в роторы, где буква "Y" проходила многократную замену.

Трёхроторный шифратор. Слева находится рефлектор, обозначенный буквой "С", а между алфавитными кольцами располагаются роторы с характерными зубцами

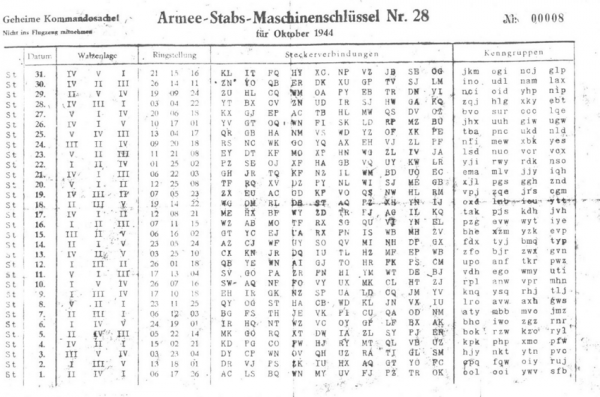

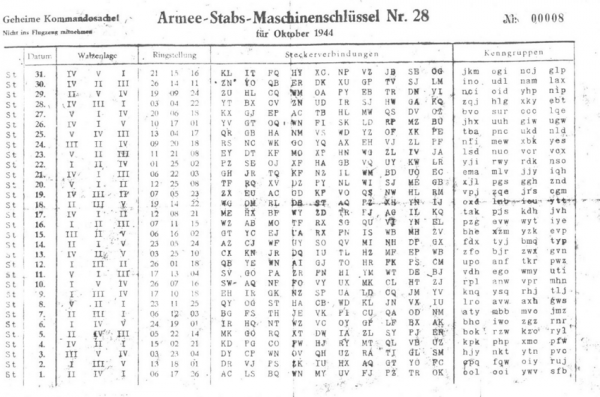

Благодаря такой конструкции общее количество конфигураций, например, пятироторной "Энигмы" с коммутационной панелью, исчисляется числом с восемнадцатью нулями. Чтобы расшифровать сообщение требовался шифровальный ключ. В его состав входили схемы с расположением роторов и данные с настройками каждого алфавитного кольца и коммутационной панели. С точки зрения же современной криптографии шифр "Энигмы" считается довольно простым.

Польская школа криптоанализа

В январе 1929 года коммерческая модель шифровальной машины оказалась в руках поляков. Обнаружив ранее неизвестную немецкую систему шифров, подразделение польской военной разведки "Бюро шифров" начало исследование захваченной "Энигмы". Впрочем, взломщики не успели изучить шифратор: по требованию Германии образец пришлось вернуть.

С этого момента Польша всерьёз заинтересовалась криптоанализом, и уже через несколько лет

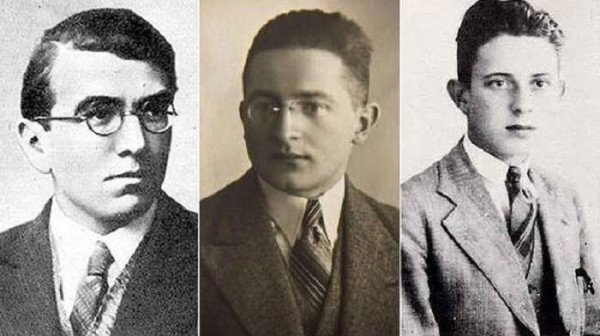

польские криптоаналитики и криптографы считались лучшими в мире. Первые успехи в расшифровке "Энигмы" достигли студенты-математики Генрик Зигальский, Ежи Рожицкий и Мариан Реевский, работавшие в "Бюро шифров".

Ключ к "Энигме" на октябрь 1944 года. Римскими цифрами обозначались роторы в порядке их расположения. Подобные ключи имелись как у оператора, так и у получателя. Для расшифровки получатель выставлял исходное положение роторов - такое же, как у "Энигмы" оператора

Это стало возможно благодаря "Аше" - агенту французской разведки Гансу Шмидту. Работая в шифровальном бюро в Германии, "Аше" имел доступ к недействительным кодам "Энигмы I". Французская разведка

скептично отнеслась к находке Шмидта, и французы даже не попытались взломать немецкие шифры, так как считали это пустой тратой времени. Материалы, захваченные французами, были переданы Польше. Теперь польские криптоаналитики знали состав шифровального ключа.

Имея на руках кодовые книги с дневными ключами, польские криптоаналитики сумели восстановить систему роторов и даже воссоздать военную модель "Энигмы". Проанализировав дневные ключи, они нашли некоторые закономерности в построенных ими таблицах соответствий. Информация о количестве дисков в "Энигме I" и её начальных настройках, переданная агентом "Аше", помогла рассчитать количество комбинаций - их оказалось чуть более ста тысяч. Используя построенные шифраторы, Мариан Реевский составил каталог всех возможных цепочек.

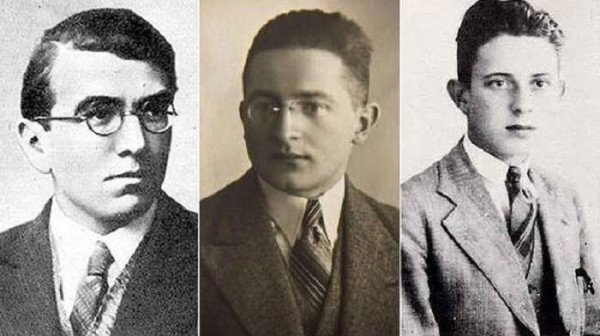

Польские криптоаналитики Генрик Зигальский, Мариан Реевский и Ежи Рожицкий

В 1938 году немцы, справедливо опасаясь взлома, сменили процедуру шифрования. В ответ на это

поляки создали "криптологическую бомбу" - аппарат, состоявший из двух шифраторов. Благодаря этой "бомбе" анализ немецких шифров ещё представлялся возможным.

Однако перед началом войны немецкие шифровальные машины получили дополнительные роторы, возросло также и число соединений коммутационной панели. Таким образом количество вариантов кода увеличилось в разы. Несмотря на титанические усилия польских криптоаналитиков, их метод из-за развития технологии "Энигмы" не позволял своевременно дешифровать новые немецкие коды. Накануне Второй мировой войны "Бюро шифров", полностью осознавая намерения Германии в отношении Польши, передало всю информацию и наработки союзникам - Великобритании и Франции.

"Ультра" и "Бомба Тьюринга"

На основе работ Реевского и его коллег англичане начали разработку новой методики дешифрования кода "Энигмы".

Главное шифровальное подразделение Великобритании расположилось в особняке Блетчли-парк в городе Милтон Кейнс в 80 км от Лондона. Команда состояла из шахматистов, лингвистов и математиков, среди которых выделялся молодой профессор из Кембриджа - Алан Тьюринг. Он был одним из немногих криптоаналитиков Блетчли-парка, который не знал немецкого, хотя это было обязательным требованием. Довольно забавно, что для расшифровки "Энигмы" по ошибке был приглашён и биолог, изучающий криптогамы - группу бесцветковых растений.

Так как

британцы уже имели точную копию "Энигмы", работа по дешифровке поступающих сообщений сводилась к подбору расположения роторов и иных настроек шифратора. Установка роторов являлась сложной задачей, так как их расположение менялось ежедневно.

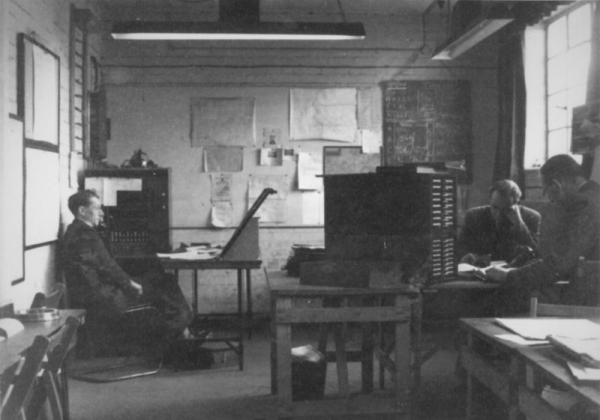

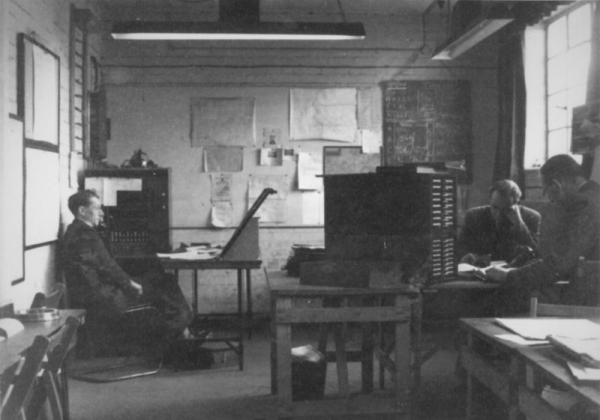

Английские криптоаналитики работают над дешифровкой перехваченных немецких сообщений. Блетчли-парк, 1943 год

Предпосылкой к созданию принципиально новой методики криптоанализа являлась стоимость дальнейшего усовершенствования польской разработки: для полного перебора каждого сообщения требовалось несколько десятков машин. К тому же польский метод был основан на уязвимости в процессе шифрования, которую немцы устранили в 1940 году.

Будучи одним из главных теоретиков Блетчли-парка, Алан Тьюринг разработал новый метод, который основывался на переборе последовательностей символов. В этом ему помогли, как ни странно, сами немцы. Дело в том, что

немецкие шифры часто содержали одинаковые стереотипные словосочетания - например, приветствия, различные ругательства и числа. А слово "Eins" (с нем. "один") встречалось почти во всех сообщениях. Большое внимание британцы уделили и немецким ежедневным метеорологическим сводкам, которые отправлялись в определённый час.

На основе вводных данных Тьюринг вместе с коллегами разработал специальный метод криптоанализа, так называемый "Eins-алгоритм". Работу по перебору букв алфавита облегчил и недостаток рефлектора.

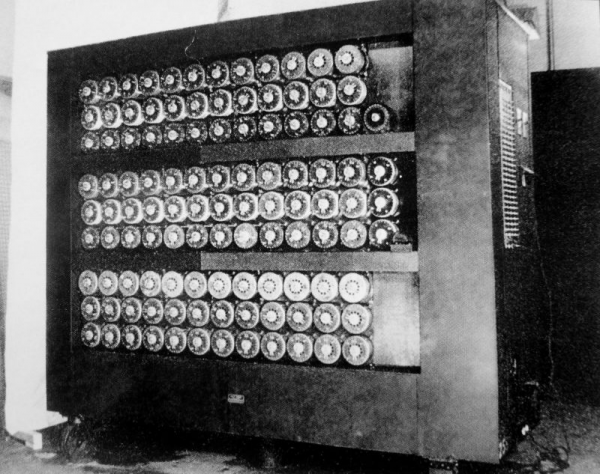

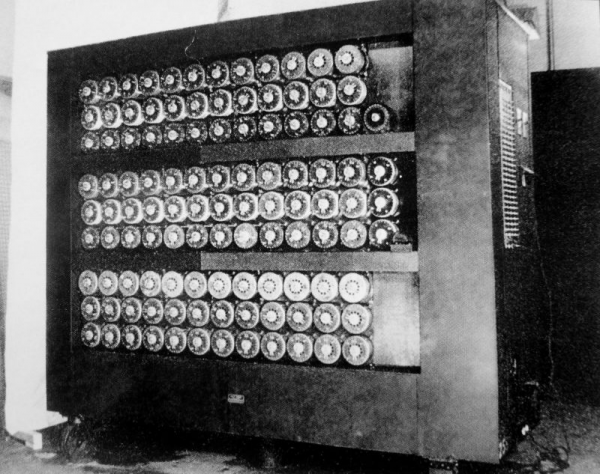

"Криптологическая бомба Тьюринга", созданная британской спецслужбой "Правительственная школа кодов и шифров". Была уничтожена по приказу Уинстона Черчилля и восстановлена любителями спустя 60 лет. Имея на руках собранные схемы и чертежи, они потратили на это 10 лет

В августе 1940 года команда криптоаналитиков Блетчли-парка построила собственную "криптологическую бомбу". Теперь вместо перебора целого сообщения достаточно было узнать небольшой фрагмент. Машина сверяла известные фрагменты текста с положением роторов, после чего из множества комбинаций оставляла несколько логических продолжений искомых фрагментов. С помощью "бомбы Тьюринга" удалось довести темп криптоанализа немецких шифров до нескольких тысяч сообщений в день. Немецкое командование до конца войны не подозревало о взломе "Энигмы" и не меняло систему шифрования.

Для получения известных фрагментов текста британцы использовали хитрость - атаку на основе подобранного открытого текста. Англичане провоцировали немцев использовать определённые слова - в данном случае координаты. Они демонстративно минировали определённую акваторию и ожидали немецкие сообщения о минных заграждениях. Аналитики же, сверяя свои координаты с зашифрованными, получали искомые символы для дальнейшей расшифровки.

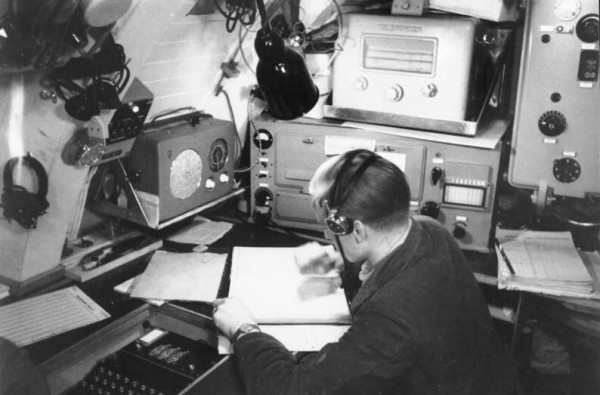

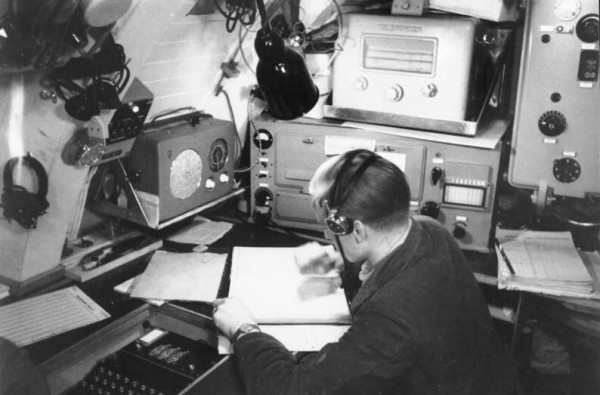

Связист с трёхроторным шифратором "Энигма", субмарина U-124, март 1941 года

Весной 1942 года Блетчли-парку удалось расшифровать армейскую "Энигму". А после того, как англичане захватили подлодку U-110 вместе с секретной документацией,

были взломаны шифры немецких подводных лодок и кораблей - атлантический "Тритон", средиземноморские коды "Медуза*" и "Зюйд" и код для надводных кораблей "Нептун". Все расшифрованные немецкие радиосообщения получили наивысший уровень секретности (Ultra secret). Поэтому с июня 1941 года важные сообщения противника обозначались как "Ультра".

Успех англичан в сфере контрразведки и криптоанализа превзошёл все ожидания. Сотрудники Блетчли-парка, взломав шифр "Энигмы", сделали невозможное и спасли тысячи жизней. Целый ряд операций Абвера окончился провалом, результативность немецких подводников заметно упала, а информация об операциях вермахта и Кригсмарине стала одним из решающих факторов в победе Союзников во Второй мировой войне.

Материал подготовлен волонтёрской редакцией WoWS

*

Медуза признана судом России иноагентом

Трёхроторная шифровальная машина "Энигма" с коммутационной панелью (под клавиатурой) и роторами. Над лампочками можно заметить три установленных ротора

Артур Шербиус, получив патент, совместно с инженером Эрнстом Р. Риттером основал фирму по производству шифровальных машин. Поначалу Шербиус и Риттер пытались заключить сделку с военно-морским флотом Германии на поставку шифраторов, однако первую половину 20-х годов "Энигма" оставалась невостребованной в военной сфере из-за высокой стоимости.

Стоит отметить, что подобные разработки существовали не только в Германии. Так, в 1917 году американский криптограф и инженер Эдвард Хепберн создал свою шифровальную машину. Его система представляла собой две пишущие машинки, которые соединялись проводами. При нажатии клавиши первой машинки на второй печаталась буква шифротекста. Несмотря на относительно слабый метод шифрования, данная система заинтересовала американские спецслужбы.

Первые немецкие шифраторы более компактных и дешёвых моделей поступили в армию и флот Германии лишь в 1926 году. Вместе с этим началась работа по модернизации существующих вариантов шифровальной машины. Спустя два года сухопутная армия получила новую "Энигму G", которая впоследствии активно использовалась во время войны вермахтом и различными немецкими службами и организациями. Одним из главных отличий нового варианта "Энигмы" от первой коммерческой модели являлось улучшенное качество шифрования.

Немецкий пункт связи. Слева - шифровальная машина "Энигма"

В 1934 году на вооружение военно-морского флота была принята новая "Энигма М", качество шифрования которой благодаря дополнительным роторам значительно возросло. Позже защита шифрования данной модели была ещё раз усилена.

На следующий год шифровальные машины поступили и в Люфтваффе. Немецкая военная разведка Абвер использовала свою модель шифратора. Всего

было выпущено около 100 тысяч машин "Энигма", большинство из которых были уничтожены немцами для сохранения секретности.

Конструкция и принцип работы

"Энигма" - это роторная машина, состоящая из механических и электрических систем. К главным деталям, осуществляющим непосредственно шифрование и дешифрование, относятся вращающиеся диски - роторы, ступенчатый механизм, рефлектор и электрическая схема.

Ротор представлял собой зубчатый диск диаметром 10 см, максимальное число которых в немецких шифраторах достигало восьми. Каждый диск имеет 26 сечений, одно на каждую букву латинского алфавита, и 26 контактов для взаимодействия с другими роторами. Один ротор производит шифрование путём обычной замены. Однако при использовании двух и более роторов надёжность шифра возрастает по мере увеличения числа дисков, так как

производится многократная замена: на первом роторе "A" заменялась на "G", на втором - "G" на "F", на третьем - "F" на "K". После всех замен на панели загорается лампочка с буквой "K". Процесс повторяется с каждым нажатием на клавишу клавиатуры, но замена производится абсолютно по-иному. Само движение роторов обеспечивает ступенчатый механизм.

Главной особенностью "Энигмы" является наличие рефлектора. Рефлектор замыкает цепь, благодаря чему электрический ток, пройдя через все роторы, идёт в обратном направлении. Но при этом роторы вновь смещаются относительно друг друга, тем самым меняя его маршрут. Есть и существенный недостаток данного механизма, который впоследствии помог взломать код "Энигмы" -

рефлектор не позволяет зашифровать букву на саму себя, то есть буква "E" заменяется на любую другую, кроме самой "E".

Схема пути электрического импульса от нажатия клавиши "А" до преобразования сигнала в букву "G". Серым цветом обозначены некоторые возможные варианты шифрования

Усложнение шифра достигалось путём добавления дополнительного ротора или коммутационной панели. Взлом "Энигмы", имеющей коммутационную панель, требовал специальных вычислительных машин, а её ручной взлом считался крайне сложным. Данная панель являлась ещё одной системой защиты -

оператор мог заменить сигнал одной буквы на сигнал другой. Например, при нажатии на "С" сигнал от клавиши направлялся через подключенный кабель сначала на другую букву, к примеру, "Y". Лишь после прохождения электрического импульса через "Y" сигнал направлялся в роторы, где буква "Y" проходила многократную замену.

Трёхроторный шифратор. Слева находится рефлектор, обозначенный буквой "С", а между алфавитными кольцами располагаются роторы с характерными зубцами

Благодаря такой конструкции общее количество конфигураций, например, пятироторной "Энигмы" с коммутационной панелью, исчисляется числом с восемнадцатью нулями. Чтобы расшифровать сообщение требовался шифровальный ключ. В его состав входили схемы с расположением роторов и данные с настройками каждого алфавитного кольца и коммутационной панели. С точки зрения же современной криптографии шифр "Энигмы" считается довольно простым.

Польская школа криптоанализа

В январе 1929 года коммерческая модель шифровальной машины оказалась в руках поляков. Обнаружив ранее неизвестную немецкую систему шифров, подразделение польской военной разведки "Бюро шифров" начало исследование захваченной "Энигмы". Впрочем, взломщики не успели изучить шифратор: по требованию Германии образец пришлось вернуть.

С этого момента Польша всерьёз заинтересовалась криптоанализом, и уже через несколько лет

польские криптоаналитики и криптографы считались лучшими в мире. Первые успехи в расшифровке "Энигмы" достигли студенты-математики Генрик Зигальский, Ежи Рожицкий и Мариан Реевский, работавшие в "Бюро шифров".

Ключ к "Энигме" на октябрь 1944 года. Римскими цифрами обозначались роторы в порядке их расположения. Подобные ключи имелись как у оператора, так и у получателя. Для расшифровки получатель выставлял исходное положение роторов - такое же, как у "Энигмы" оператора

Это стало возможно благодаря "Аше" - агенту французской разведки Гансу Шмидту. Работая в шифровальном бюро в Германии, "Аше" имел доступ к недействительным кодам "Энигмы I". Французская разведка

скептично отнеслась к находке Шмидта, и французы даже не попытались взломать немецкие шифры, так как считали это пустой тратой времени. Материалы, захваченные французами, были переданы Польше. Теперь польские криптоаналитики знали состав шифровального ключа.

Имея на руках кодовые книги с дневными ключами, польские криптоаналитики сумели восстановить систему роторов и даже воссоздать военную модель "Энигмы". Проанализировав дневные ключи, они нашли некоторые закономерности в построенных ими таблицах соответствий. Информация о количестве дисков в "Энигме I" и её начальных настройках, переданная агентом "Аше", помогла рассчитать количество комбинаций - их оказалось чуть более ста тысяч. Используя построенные шифраторы, Мариан Реевский составил каталог всех возможных цепочек.

Польские криптоаналитики Генрик Зигальский, Мариан Реевский и Ежи Рожицкий

В 1938 году немцы, справедливо опасаясь взлома, сменили процедуру шифрования. В ответ на это

поляки создали "криптологическую бомбу" - аппарат, состоявший из двух шифраторов. Благодаря этой "бомбе" анализ немецких шифров ещё представлялся возможным.

Однако перед началом войны немецкие шифровальные машины получили дополнительные роторы, возросло также и число соединений коммутационной панели. Таким образом количество вариантов кода увеличилось в разы. Несмотря на титанические усилия польских криптоаналитиков, их метод из-за развития технологии "Энигмы" не позволял своевременно дешифровать новые немецкие коды. Накануне Второй мировой войны "Бюро шифров", полностью осознавая намерения Германии в отношении Польши, передало всю информацию и наработки союзникам - Великобритании и Франции.

"Ультра" и "Бомба Тьюринга"

На основе работ Реевского и его коллег англичане начали разработку новой методики дешифрования кода "Энигмы".

Главное шифровальное подразделение Великобритании расположилось в особняке Блетчли-парк в городе Милтон Кейнс в 80 км от Лондона. Команда состояла из шахматистов, лингвистов и математиков, среди которых выделялся молодой профессор из Кембриджа - Алан Тьюринг. Он был одним из немногих криптоаналитиков Блетчли-парка, который не знал немецкого, хотя это было обязательным требованием. Довольно забавно, что для расшифровки "Энигмы" по ошибке был приглашён и биолог, изучающий криптогамы - группу бесцветковых растений.

Так как

британцы уже имели точную копию "Энигмы", работа по дешифровке поступающих сообщений сводилась к подбору расположения роторов и иных настроек шифратора. Установка роторов являлась сложной задачей, так как их расположение менялось ежедневно.

Английские криптоаналитики работают над дешифровкой перехваченных немецких сообщений. Блетчли-парк, 1943 год

Предпосылкой к созданию принципиально новой методики криптоанализа являлась стоимость дальнейшего усовершенствования польской разработки: для полного перебора каждого сообщения требовалось несколько десятков машин. К тому же польский метод был основан на уязвимости в процессе шифрования, которую немцы устранили в 1940 году.

Будучи одним из главных теоретиков Блетчли-парка, Алан Тьюринг разработал новый метод, который основывался на переборе последовательностей символов. В этом ему помогли, как ни странно, сами немцы. Дело в том, что

немецкие шифры часто содержали одинаковые стереотипные словосочетания - например, приветствия, различные ругательства и числа. А слово "Eins" (с нем. "один") встречалось почти во всех сообщениях. Большое внимание британцы уделили и немецким ежедневным метеорологическим сводкам, которые отправлялись в определённый час.

На основе вводных данных Тьюринг вместе с коллегами разработал специальный метод криптоанализа, так называемый "Eins-алгоритм". Работу по перебору букв алфавита облегчил и недостаток рефлектора.

"Криптологическая бомба Тьюринга", созданная британской спецслужбой "Правительственная школа кодов и шифров". Была уничтожена по приказу Уинстона Черчилля и восстановлена любителями спустя 60 лет. Имея на руках собранные схемы и чертежи, они потратили на это 10 лет

В августе 1940 года команда криптоаналитиков Блетчли-парка построила собственную "криптологическую бомбу". Теперь вместо перебора целого сообщения достаточно было узнать небольшой фрагмент. Машина сверяла известные фрагменты текста с положением роторов, после чего из множества комбинаций оставляла несколько логических продолжений искомых фрагментов. С помощью "бомбы Тьюринга" удалось довести темп криптоанализа немецких шифров до нескольких тысяч сообщений в день. Немецкое командование до конца войны не подозревало о взломе "Энигмы" и не меняло систему шифрования.

Для получения известных фрагментов текста британцы использовали хитрость - атаку на основе подобранного открытого текста. Англичане провоцировали немцев использовать определённые слова - в данном случае координаты. Они демонстративно минировали определённую акваторию и ожидали немецкие сообщения о минных заграждениях. Аналитики же, сверяя свои координаты с зашифрованными, получали искомые символы для дальнейшей расшифровки.

Связист с трёхроторным шифратором "Энигма", субмарина U-124, март 1941 года

Весной 1942 года Блетчли-парку удалось расшифровать армейскую "Энигму". А после того, как англичане захватили подлодку U-110 вместе с секретной документацией,

были взломаны шифры немецких подводных лодок и кораблей - атлантический "Тритон", средиземноморские коды "Медуза*" и "Зюйд" и код для надводных кораблей "Нептун". Все расшифрованные немецкие радиосообщения получили наивысший уровень секретности (Ultra secret). Поэтому с июня 1941 года важные сообщения противника обозначались как "Ультра".

Успех англичан в сфере контрразведки и криптоанализа превзошёл все ожидания. Сотрудники Блетчли-парка, взломав шифр "Энигмы", сделали невозможное и спасли тысячи жизней. Целый ряд операций Абвера окончился провалом, результативность немецких подводников заметно упала, а информация об операциях вермахта и Кригсмарине стала одним из решающих факторов в победе Союзников во Второй мировой войне.

Материал подготовлен волонтёрской редакцией WoWS

*

Медуза признана судом России иноагентом

- Фредерик Уильям Уинтерботэм, офицер Королевских ВВС, отвечавший за распространение сообщений "Ультра".

К началу Второй мировой войны Германия была мировым лидером по производству и эксплуатации специальной техники в области разведки: различных подслушивающих устройств, микрофонов, а главное шифраторов. Одним из козырей немецкой разведывательной службы являлась шифровальная машина "Энигма" (с др.-греч. "загадка"), значение взлома которой трудно переоценить. Благодаря успеху криптоаналитиков, разгадавших немецкие шифры,

страны антигитлеровской коалиции получили жизненно важную информацию, которая сыграла свою роль в ключевых сражениях войны.

История создания

Первым вариантом "Энигмы" считается разработка инженера-электрика и доктора технических наук Артура Шербиуса. В годы Первой мировой войны, незадолго до капитуляции Германской империи, он завершил создание шифровальной машины, принцип работы которой основывался на вращающихся проводных колёсах - роторах. Эта роторная машина получила название "модель А" и была весьма громоздка: её вес достигал 50 килограммов. Позже доктор Шербиус её усовершенствовал, сделав более компактной: третий вариант - "модель С" - и последующие были размером с печатную машинку.

Смотреть все фото в галерее

Трёхроторная шифровальная машина "Энигма" с коммутационной панелью (под клавиатурой) и роторами. Над лампочками можно заметить три установленных ротора

Артур Шербиус, получив патент, совместно с инженером Эрнстом Р. Риттером основал фирму по производству шифровальных машин. Поначалу Шербиус и Риттер пытались заключить сделку с военно-морским флотом Германии на поставку шифраторов, однако первую половину 20-х годов "Энигма" оставалась невостребованной в военной сфере из-за высокой стоимости.

Стоит отметить, что подобные разработки существовали не только в Германии. Так, в 1917 году американский криптограф и инженер Эдвард Хепберн создал свою шифровальную машину. Его система представляла собой две пишущие машинки, которые соединялись проводами. При нажатии клавиши первой машинки на второй печаталась буква шифротекста. Несмотря на относительно слабый метод шифрования, данная система заинтересовала американские спецслужбы.

Первые немецкие шифраторы более компактных и дешёвых моделей поступили в армию и флот Германии лишь в 1926 году. Вместе с этим началась работа по модернизации существующих вариантов шифровальной машины. Спустя два года сухопутная армия получила новую "Энигму G", которая впоследствии активно использовалась во время войны вермахтом и различными немецкими службами и организациями. Одним из главных отличий нового варианта "Энигмы" от первой коммерческой модели являлось улучшенное качество шифрования.

Немецкий пункт связи. Слева - шифровальная машина "Энигма"

В 1934 году на вооружение военно-морского флота была принята новая "Энигма М", качество шифрования которой благодаря дополнительным роторам значительно возросло. Позже защита шифрования данной модели была ещё раз усилена.

На следующий год шифровальные машины поступили и в Люфтваффе. Немецкая военная разведка Абвер использовала свою модель шифратора. Всего

было выпущено около 100 тысяч машин "Энигма", большинство из которых были уничтожены немцами для сохранения секретности.

Конструкция и принцип работы

"Энигма" - это роторная машина, состоящая из механических и электрических систем. К главным деталям, осуществляющим непосредственно шифрование и дешифрование, относятся вращающиеся диски - роторы, ступенчатый механизм, рефлектор и электрическая схема.

Ротор представлял собой зубчатый диск диаметром 10 см, максимальное число которых в немецких шифраторах достигало восьми. Каждый диск имеет 26 сечений, одно на каждую букву латинского алфавита, и 26 контактов для взаимодействия с другими роторами. Один ротор производит шифрование путём обычной замены. Однако при использовании двух и более роторов надёжность шифра возрастает по мере увеличения числа дисков, так как

производится многократная замена: на первом роторе "A" заменялась на "G", на втором - "G" на "F", на третьем - "F" на "K". После всех замен на панели загорается лампочка с буквой "K". Процесс повторяется с каждым нажатием на клавишу клавиатуры, но замена производится абсолютно по-иному. Само движение роторов обеспечивает ступенчатый механизм.

Главной особенностью "Энигмы" является наличие рефлектора. Рефлектор замыкает цепь, благодаря чему электрический ток, пройдя через все роторы, идёт в обратном направлении. Но при этом роторы вновь смещаются относительно друг друга, тем самым меняя его маршрут. Есть и существенный недостаток данного механизма, который впоследствии помог взломать код "Энигмы" -

рефлектор не позволяет зашифровать букву на саму себя, то есть буква "E" заменяется на любую другую, кроме самой "E".

Схема пути электрического импульса от нажатия клавиши "А" до преобразования сигнала в букву "G". Серым цветом обозначены некоторые возможные варианты шифрования

Усложнение шифра достигалось путём добавления дополнительного ротора или коммутационной панели. Взлом "Энигмы", имеющей коммутационную панель, требовал специальных вычислительных машин, а её ручной взлом считался крайне сложным. Данная панель являлась ещё одной системой защиты -

оператор мог заменить сигнал одной буквы на сигнал другой. Например, при нажатии на "С" сигнал от клавиши направлялся через подключенный кабель сначала на другую букву, к примеру, "Y". Лишь после прохождения электрического импульса через "Y" сигнал направлялся в роторы, где буква "Y" проходила многократную замену.

Трёхроторный шифратор. Слева находится рефлектор, обозначенный буквой "С", а между алфавитными кольцами располагаются роторы с характерными зубцами

Благодаря такой конструкции общее количество конфигураций, например, пятироторной "Энигмы" с коммутационной панелью, исчисляется числом с восемнадцатью нулями. Чтобы расшифровать сообщение требовался шифровальный ключ. В его состав входили схемы с расположением роторов и данные с настройками каждого алфавитного кольца и коммутационной панели. С точки зрения же современной криптографии шифр "Энигмы" считается довольно простым.

Польская школа криптоанализа

В январе 1929 года коммерческая модель шифровальной машины оказалась в руках поляков. Обнаружив ранее неизвестную немецкую систему шифров, подразделение польской военной разведки "Бюро шифров" начало исследование захваченной "Энигмы". Впрочем, взломщики не успели изучить шифратор: по требованию Германии образец пришлось вернуть.

С этого момента Польша всерьёз заинтересовалась криптоанализом, и уже через несколько лет

польские криптоаналитики и криптографы считались лучшими в мире. Первые успехи в расшифровке "Энигмы" достигли студенты-математики Генрик Зигальский, Ежи Рожицкий и Мариан Реевский, работавшие в "Бюро шифров".

Ключ к "Энигме" на октябрь 1944 года. Римскими цифрами обозначались роторы в порядке их расположения. Подобные ключи имелись как у оператора, так и у получателя. Для расшифровки получатель выставлял исходное положение роторов - такое же, как у "Энигмы" оператора

Это стало возможно благодаря "Аше" - агенту французской разведки Гансу Шмидту. Работая в шифровальном бюро в Германии, "Аше" имел доступ к недействительным кодам "Энигмы I". Французская разведка

скептично отнеслась к находке Шмидта, и французы даже не попытались взломать немецкие шифры, так как считали это пустой тратой времени. Материалы, захваченные французами, были переданы Польше. Теперь польские криптоаналитики знали состав шифровального ключа.

Имея на руках кодовые книги с дневными ключами, польские криптоаналитики сумели восстановить систему роторов и даже воссоздать военную модель "Энигмы". Проанализировав дневные ключи, они нашли некоторые закономерности в построенных ими таблицах соответствий. Информация о количестве дисков в "Энигме I" и её начальных настройках, переданная агентом "Аше", помогла рассчитать количество комбинаций - их оказалось чуть более ста тысяч. Используя построенные шифраторы, Мариан Реевский составил каталог всех возможных цепочек.

Польские криптоаналитики Генрик Зигальский, Мариан Реевский и Ежи Рожицкий

В 1938 году немцы, справедливо опасаясь взлома, сменили процедуру шифрования. В ответ на это

поляки создали "криптологическую бомбу" - аппарат, состоявший из двух шифраторов. Благодаря этой "бомбе" анализ немецких шифров ещё представлялся возможным.

Однако перед началом войны немецкие шифровальные машины получили дополнительные роторы, возросло также и число соединений коммутационной панели. Таким образом количество вариантов кода увеличилось в разы. Несмотря на титанические усилия польских криптоаналитиков, их метод из-за развития технологии "Энигмы" не позволял своевременно дешифровать новые немецкие коды. Накануне Второй мировой войны "Бюро шифров", полностью осознавая намерения Германии в отношении Польши, передало всю информацию и наработки союзникам - Великобритании и Франции.

"Ультра" и "Бомба Тьюринга"

На основе работ Реевского и его коллег англичане начали разработку новой методики дешифрования кода "Энигмы".

Главное шифровальное подразделение Великобритании расположилось в особняке Блетчли-парк в городе Милтон Кейнс в 80 км от Лондона. Команда состояла из шахматистов, лингвистов и математиков, среди которых выделялся молодой профессор из Кембриджа - Алан Тьюринг. Он был одним из немногих криптоаналитиков Блетчли-парка, который не знал немецкого, хотя это было обязательным требованием. Довольно забавно, что для расшифровки "Энигмы" по ошибке был приглашён и биолог, изучающий криптогамы - группу бесцветковых растений.

Так как

британцы уже имели точную копию "Энигмы", работа по дешифровке поступающих сообщений сводилась к подбору расположения роторов и иных настроек шифратора. Установка роторов являлась сложной задачей, так как их расположение менялось ежедневно.

Английские криптоаналитики работают над дешифровкой перехваченных немецких сообщений. Блетчли-парк, 1943 год

Предпосылкой к созданию принципиально новой методики криптоанализа являлась стоимость дальнейшего усовершенствования польской разработки: для полного перебора каждого сообщения требовалось несколько десятков машин. К тому же польский метод был основан на уязвимости в процессе шифрования, которую немцы устранили в 1940 году.

Будучи одним из главных теоретиков Блетчли-парка, Алан Тьюринг разработал новый метод, который основывался на переборе последовательностей символов. В этом ему помогли, как ни странно, сами немцы. Дело в том, что

немецкие шифры часто содержали одинаковые стереотипные словосочетания - например, приветствия, различные ругательства и числа. А слово "Eins" (с нем. "один") встречалось почти во всех сообщениях. Большое внимание британцы уделили и немецким ежедневным метеорологическим сводкам, которые отправлялись в определённый час.

На основе вводных данных Тьюринг вместе с коллегами разработал специальный метод криптоанализа, так называемый "Eins-алгоритм". Работу по перебору букв алфавита облегчил и недостаток рефлектора.

"Криптологическая бомба Тьюринга", созданная британской спецслужбой "Правительственная школа кодов и шифров". Была уничтожена по приказу Уинстона Черчилля и восстановлена любителями спустя 60 лет. Имея на руках собранные схемы и чертежи, они потратили на это 10 лет

В августе 1940 года команда криптоаналитиков Блетчли-парка построила собственную "криптологическую бомбу". Теперь вместо перебора целого сообщения достаточно было узнать небольшой фрагмент. Машина сверяла известные фрагменты текста с положением роторов, после чего из множества комбинаций оставляла несколько логических продолжений искомых фрагментов. С помощью "бомбы Тьюринга" удалось довести темп криптоанализа немецких шифров до нескольких тысяч сообщений в день. Немецкое командование до конца войны не подозревало о взломе "Энигмы" и не меняло систему шифрования.

Для получения известных фрагментов текста британцы использовали хитрость - атаку на основе подобранного открытого текста. Англичане провоцировали немцев использовать определённые слова - в данном случае координаты. Они демонстративно минировали определённую акваторию и ожидали немецкие сообщения о минных заграждениях. Аналитики же, сверяя свои координаты с зашифрованными, получали искомые символы для дальнейшей расшифровки.

Связист с трёхроторным шифратором "Энигма", субмарина U-124, март 1941 года

Весной 1942 года Блетчли-парку удалось расшифровать армейскую "Энигму". А после того, как англичане захватили подлодку U-110 вместе с секретной документацией,

были взломаны шифры немецких подводных лодок и кораблей - атлантический "Тритон", средиземноморские коды "Медуза*" и "Зюйд" и код для надводных кораблей "Нептун". Все расшифрованные немецкие радиосообщения получили наивысший уровень секретности (Ultra secret). Поэтому с июня 1941 года важные сообщения противника обозначались как "Ультра".

Успех англичан в сфере контрразведки и криптоанализа превзошёл все ожидания. Сотрудники Блетчли-парка, взломав шифр "Энигмы", сделали невозможное и спасли тысячи жизней. Целый ряд операций Абвера окончился провалом, результативность немецких подводников заметно упала, а информация об операциях вермахта и Кригсмарине стала одним из решающих факторов в победе Союзников во Второй мировой войне.

Материал подготовлен волонтёрской редакцией WoWS

*

Медуза признана судом России иноагентом

Трёхроторная шифровальная машина "Энигма" с коммутационной панелью (под клавиатурой) и роторами. Над лампочками можно заметить три установленных ротора

Артур Шербиус, получив патент, совместно с инженером Эрнстом Р. Риттером основал фирму по производству шифровальных машин. Поначалу Шербиус и Риттер пытались заключить сделку с военно-морским флотом Германии на поставку шифраторов, однако первую половину 20-х годов "Энигма" оставалась невостребованной в военной сфере из-за высокой стоимости.

Стоит отметить, что подобные разработки существовали не только в Германии. Так, в 1917 году американский криптограф и инженер Эдвард Хепберн создал свою шифровальную машину. Его система представляла собой две пишущие машинки, которые соединялись проводами. При нажатии клавиши первой машинки на второй печаталась буква шифротекста. Несмотря на относительно слабый метод шифрования, данная система заинтересовала американские спецслужбы.

Первые немецкие шифраторы более компактных и дешёвых моделей поступили в армию и флот Германии лишь в 1926 году. Вместе с этим началась работа по модернизации существующих вариантов шифровальной машины. Спустя два года сухопутная армия получила новую "Энигму G", которая впоследствии активно использовалась во время войны вермахтом и различными немецкими службами и организациями. Одним из главных отличий нового варианта "Энигмы" от первой коммерческой модели являлось улучшенное качество шифрования.

Немецкий пункт связи. Слева - шифровальная машина "Энигма"

В 1934 году на вооружение военно-морского флота была принята новая "Энигма М", качество шифрования которой благодаря дополнительным роторам значительно возросло. Позже защита шифрования данной модели была ещё раз усилена.

На следующий год шифровальные машины поступили и в Люфтваффе. Немецкая военная разведка Абвер использовала свою модель шифратора. Всего

было выпущено около 100 тысяч машин "Энигма", большинство из которых были уничтожены немцами для сохранения секретности.

Конструкция и принцип работы

"Энигма" - это роторная машина, состоящая из механических и электрических систем. К главным деталям, осуществляющим непосредственно шифрование и дешифрование, относятся вращающиеся диски - роторы, ступенчатый механизм, рефлектор и электрическая схема.

Ротор представлял собой зубчатый диск диаметром 10 см, максимальное число которых в немецких шифраторах достигало восьми. Каждый диск имеет 26 сечений, одно на каждую букву латинского алфавита, и 26 контактов для взаимодействия с другими роторами. Один ротор производит шифрование путём обычной замены. Однако при использовании двух и более роторов надёжность шифра возрастает по мере увеличения числа дисков, так как

производится многократная замена: на первом роторе "A" заменялась на "G", на втором - "G" на "F", на третьем - "F" на "K". После всех замен на панели загорается лампочка с буквой "K". Процесс повторяется с каждым нажатием на клавишу клавиатуры, но замена производится абсолютно по-иному. Само движение роторов обеспечивает ступенчатый механизм.

Главной особенностью "Энигмы" является наличие рефлектора. Рефлектор замыкает цепь, благодаря чему электрический ток, пройдя через все роторы, идёт в обратном направлении. Но при этом роторы вновь смещаются относительно друг друга, тем самым меняя его маршрут. Есть и существенный недостаток данного механизма, который впоследствии помог взломать код "Энигмы" -

рефлектор не позволяет зашифровать букву на саму себя, то есть буква "E" заменяется на любую другую, кроме самой "E".

Схема пути электрического импульса от нажатия клавиши "А" до преобразования сигнала в букву "G". Серым цветом обозначены некоторые возможные варианты шифрования

Усложнение шифра достигалось путём добавления дополнительного ротора или коммутационной панели. Взлом "Энигмы", имеющей коммутационную панель, требовал специальных вычислительных машин, а её ручной взлом считался крайне сложным. Данная панель являлась ещё одной системой защиты -

оператор мог заменить сигнал одной буквы на сигнал другой. Например, при нажатии на "С" сигнал от клавиши направлялся через подключенный кабель сначала на другую букву, к примеру, "Y". Лишь после прохождения электрического импульса через "Y" сигнал направлялся в роторы, где буква "Y" проходила многократную замену.

Трёхроторный шифратор. Слева находится рефлектор, обозначенный буквой "С", а между алфавитными кольцами располагаются роторы с характерными зубцами

Благодаря такой конструкции общее количество конфигураций, например, пятироторной "Энигмы" с коммутационной панелью, исчисляется числом с восемнадцатью нулями. Чтобы расшифровать сообщение требовался шифровальный ключ. В его состав входили схемы с расположением роторов и данные с настройками каждого алфавитного кольца и коммутационной панели. С точки зрения же современной криптографии шифр "Энигмы" считается довольно простым.

Польская школа криптоанализа

В январе 1929 года коммерческая модель шифровальной машины оказалась в руках поляков. Обнаружив ранее неизвестную немецкую систему шифров, подразделение польской военной разведки "Бюро шифров" начало исследование захваченной "Энигмы". Впрочем, взломщики не успели изучить шифратор: по требованию Германии образец пришлось вернуть.

С этого момента Польша всерьёз заинтересовалась криптоанализом, и уже через несколько лет

польские криптоаналитики и криптографы считались лучшими в мире. Первые успехи в расшифровке "Энигмы" достигли студенты-математики Генрик Зигальский, Ежи Рожицкий и Мариан Реевский, работавшие в "Бюро шифров".

Ключ к "Энигме" на октябрь 1944 года. Римскими цифрами обозначались роторы в порядке их расположения. Подобные ключи имелись как у оператора, так и у получателя. Для расшифровки получатель выставлял исходное положение роторов - такое же, как у "Энигмы" оператора

Это стало возможно благодаря "Аше" - агенту французской разведки Гансу Шмидту. Работая в шифровальном бюро в Германии, "Аше" имел доступ к недействительным кодам "Энигмы I". Французская разведка

скептично отнеслась к находке Шмидта, и французы даже не попытались взломать немецкие шифры, так как считали это пустой тратой времени. Материалы, захваченные французами, были переданы Польше. Теперь польские криптоаналитики знали состав шифровального ключа.

Имея на руках кодовые книги с дневными ключами, польские криптоаналитики сумели восстановить систему роторов и даже воссоздать военную модель "Энигмы". Проанализировав дневные ключи, они нашли некоторые закономерности в построенных ими таблицах соответствий. Информация о количестве дисков в "Энигме I" и её начальных настройках, переданная агентом "Аше", помогла рассчитать количество комбинаций - их оказалось чуть более ста тысяч. Используя построенные шифраторы, Мариан Реевский составил каталог всех возможных цепочек.

Польские криптоаналитики Генрик Зигальский, Мариан Реевский и Ежи Рожицкий

В 1938 году немцы, справедливо опасаясь взлома, сменили процедуру шифрования. В ответ на это

поляки создали "криптологическую бомбу" - аппарат, состоявший из двух шифраторов. Благодаря этой "бомбе" анализ немецких шифров ещё представлялся возможным.

Однако перед началом войны немецкие шифровальные машины получили дополнительные роторы, возросло также и число соединений коммутационной панели. Таким образом количество вариантов кода увеличилось в разы. Несмотря на титанические усилия польских криптоаналитиков, их метод из-за развития технологии "Энигмы" не позволял своевременно дешифровать новые немецкие коды. Накануне Второй мировой войны "Бюро шифров", полностью осознавая намерения Германии в отношении Польши, передало всю информацию и наработки союзникам - Великобритании и Франции.

"Ультра" и "Бомба Тьюринга"

На основе работ Реевского и его коллег англичане начали разработку новой методики дешифрования кода "Энигмы".

Главное шифровальное подразделение Великобритании расположилось в особняке Блетчли-парк в городе Милтон Кейнс в 80 км от Лондона. Команда состояла из шахматистов, лингвистов и математиков, среди которых выделялся молодой профессор из Кембриджа - Алан Тьюринг. Он был одним из немногих криптоаналитиков Блетчли-парка, который не знал немецкого, хотя это было обязательным требованием. Довольно забавно, что для расшифровки "Энигмы" по ошибке был приглашён и биолог, изучающий криптогамы - группу бесцветковых растений.

Так как

британцы уже имели точную копию "Энигмы", работа по дешифровке поступающих сообщений сводилась к подбору расположения роторов и иных настроек шифратора. Установка роторов являлась сложной задачей, так как их расположение менялось ежедневно.

Английские криптоаналитики работают над дешифровкой перехваченных немецких сообщений. Блетчли-парк, 1943 год

Предпосылкой к созданию принципиально новой методики криптоанализа являлась стоимость дальнейшего усовершенствования польской разработки: для полного перебора каждого сообщения требовалось несколько десятков машин. К тому же польский метод был основан на уязвимости в процессе шифрования, которую немцы устранили в 1940 году.

Будучи одним из главных теоретиков Блетчли-парка, Алан Тьюринг разработал новый метод, который основывался на переборе последовательностей символов. В этом ему помогли, как ни странно, сами немцы. Дело в том, что

немецкие шифры часто содержали одинаковые стереотипные словосочетания - например, приветствия, различные ругательства и числа. А слово "Eins" (с нем. "один") встречалось почти во всех сообщениях. Большое внимание британцы уделили и немецким ежедневным метеорологическим сводкам, которые отправлялись в определённый час.

На основе вводных данных Тьюринг вместе с коллегами разработал специальный метод криптоанализа, так называемый "Eins-алгоритм". Работу по перебору букв алфавита облегчил и недостаток рефлектора.

"Криптологическая бомба Тьюринга", созданная британской спецслужбой "Правительственная школа кодов и шифров". Была уничтожена по приказу Уинстона Черчилля и восстановлена любителями спустя 60 лет. Имея на руках собранные схемы и чертежи, они потратили на это 10 лет

В августе 1940 года команда криптоаналитиков Блетчли-парка построила собственную "криптологическую бомбу". Теперь вместо перебора целого сообщения достаточно было узнать небольшой фрагмент. Машина сверяла известные фрагменты текста с положением роторов, после чего из множества комбинаций оставляла несколько логических продолжений искомых фрагментов. С помощью "бомбы Тьюринга" удалось довести темп криптоанализа немецких шифров до нескольких тысяч сообщений в день. Немецкое командование до конца войны не подозревало о взломе "Энигмы" и не меняло систему шифрования.

Для получения известных фрагментов текста британцы использовали хитрость - атаку на основе подобранного открытого текста. Англичане провоцировали немцев использовать определённые слова - в данном случае координаты. Они демонстративно минировали определённую акваторию и ожидали немецкие сообщения о минных заграждениях. Аналитики же, сверяя свои координаты с зашифрованными, получали искомые символы для дальнейшей расшифровки.

Связист с трёхроторным шифратором "Энигма", субмарина U-124, март 1941 года

Весной 1942 года Блетчли-парку удалось расшифровать армейскую "Энигму". А после того, как англичане захватили подлодку U-110 вместе с секретной документацией,

были взломаны шифры немецких подводных лодок и кораблей - атлантический "Тритон", средиземноморские коды "Медуза*" и "Зюйд" и код для надводных кораблей "Нептун". Все расшифрованные немецкие радиосообщения получили наивысший уровень секретности (Ultra secret). Поэтому с июня 1941 года важные сообщения противника обозначались как "Ультра".

Успех англичан в сфере контрразведки и криптоанализа превзошёл все ожидания. Сотрудники Блетчли-парка, взломав шифр "Энигмы", сделали невозможное и спасли тысячи жизней. Целый ряд операций Абвера окончился провалом, результативность немецких подводников заметно упала, а информация об операциях вермахта и Кригсмарине стала одним из решающих факторов в победе Союзников во Второй мировой войне.

Материал подготовлен волонтёрской редакцией WoWS

*

Медуза признана судом России иноагентом

Loading...

Чтобы оставить комментарий, необходимо авторизоваться:

Смотри также